Audyt IT: co to takiego?

Audyt IT to zadanie, które w dobie mnożącego się złośliwego oprogramowania, a także wycieków i kradzieży danych, zyskuje na znaczeniu. To dlatego, że jest to proces, którego celem jest weryfikacja stanu infrastruktury informatycznej w przedsiębiorstwie. Infrastruktura jest poddawana szczegółowej analizie, a następnie ocenie, aby sprawdzić jaka jest jej wydajność, a także stan zabezpieczeń.

Audyt IT może przybrać jedną z czterech form:

- Audyt legalności oprogramowania jest audytem, w którym pod lupę jest brane oprogramowanie na wszystkich urządzeniach, jakie są w firmie. Sprawdzamy tu, jakie oprogramowanie jest zainstalowane: czy na jakiś urządzeniach znajduje się takie, które pochodzi z nielegalnych źródeł oraz czy zgadza się stan faktyczny na urządzeniach z tym, co jest na papierze.

- Audyt sprzętu, podczas którego weryfikowany jest rodzaj, a także stan urządzeń, z jakich korzysta firma. Po analizie sprzętu, którą wykonujemy z pomocą odpowiedniego oprogramowania, możemy ocenić jego stan i wydajność, a także możemy określić, czy konieczne jest wdrożenie jakiś zmian, mających na celu usprawnienie działania danego urządzenia.

- Audyt bezpieczeństwa lub inaczej audyt zabezpieczeń, zajmuje się weryfikacją stanu stosowanych zabezpieczeń w firmie oraz ich efektywności. Kontroli poddawane są zarówno urządzenia sieciowe, jak i wszelkie procesy związane z zabezpieczeniem informacji i zasobów wirtualnych firmy.

- Audyt całościowy, czyli audyt, który obejmuje całą infrastrukturę informatyczną przedsiębiorstwa i wszystkie wspomniane obszary.

Rodzaj wybranego audytu powinien zawsze być uzależniony od potrzeb, jakie ma organizacja, a także bieżącej sytuacji.

Dlaczego warto przeprowadzić audyt IT w swojej organizacji?

Motywacją zlecenia zewnętrznego audytu IT często jest chęć sprawdzenia jakości dotychczasowych działań informatycznych lub – w przypadku ich dotychczasowego braku – chęć ich wdrożenia w celu zabezpieczenia sieci w swojej organizacji. Przeprowadzenie audytu pozwala przede wszystkim na zweryfikowanie, czy w systemie firmy i jego zabezpieczeniach występują słabe punkty, które mogłyby być celem ataków lub wycieków danych. Raport, jaki jest przygotowywany po zakończonym audycie wskazuje z kolei działania, jakie mogą być wdrożone w celu poprawy funkcjonowania systemu i jego bezpieczeństwa.

Jak przygotować swoją firmę do zewnętrznego audytu informatycznego?

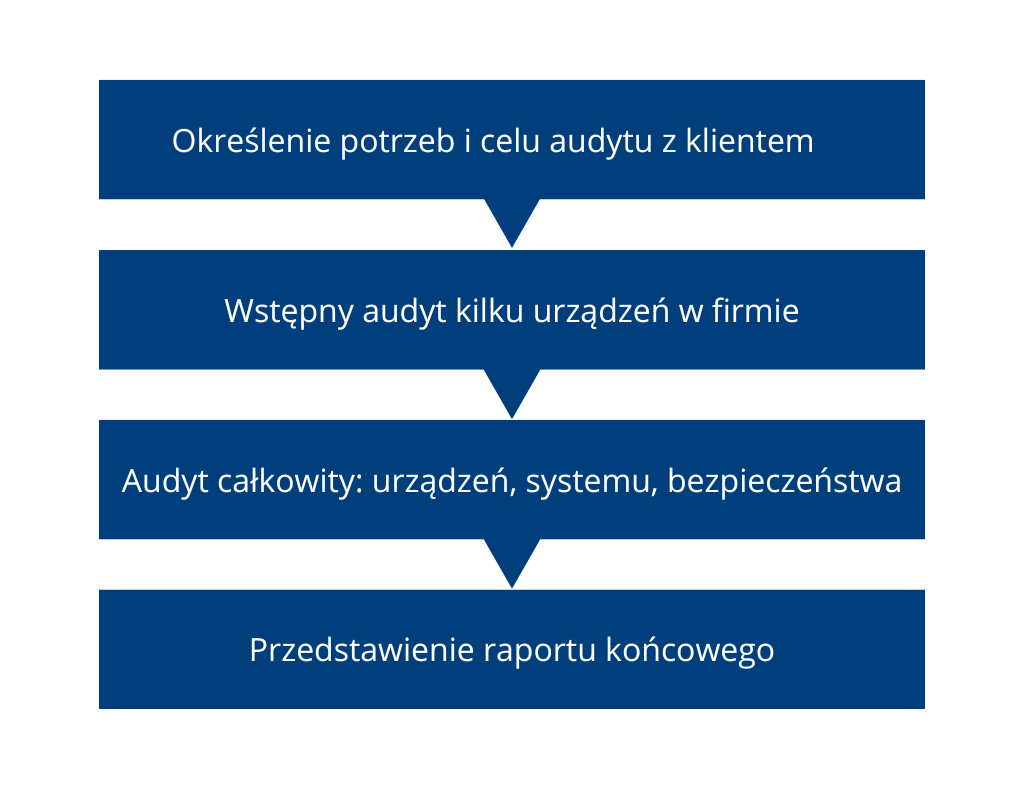

Global IT rozpoczyna przeprowadzanie audytu od wywiadu z osobą zarządzającą lub dyrektorem ds. IT oraz sprawdzenia pierwszych urządzeń firmy. Podstawą dalszych działań jest określenie potrzeb klienta oraz celu przeprowadzenia audytu. Aby była możliwość przeprowadzenia dalszych etapów, konieczne jest także: przekazanie dostępu do sieci, serwerów przedsiębiorstwa, a także do dokumentacji związanej z oprogramowaniem.

Audyt IT krok po kroku

Po wstępnym etapie, można przejść do zasadniczej części procesu. Weryfikowane są wówczas: urządzenia, jakie są używane w firmie, dostęp do sieci i serwerów, backupy. Sprawdzana jest także polityka zarządzania strukturą sieciową. W tej fazie kluczowa jest współpraca firmy i poszczególnych w niej osób ze specjalistami, którym został zlecony audyt. Umożliwia to przeprowadzenie sprawnej i dokładnej weryfikacji, a w konsekwencji osiągnięcie pożądanego efektu końcowego.

Po weryfikacji urządzeń, systemu oraz stosowanych rozwiązań i programów, nadchodzi czas przygotowania dokumentu audytowego, czyli raportu z przeprowadzonych działań. To już ostatni etap audytu. W tym dokumencie osoby zarządzające organizacją znajdą wszystkie ważne informacje na temat stanu sieci i urządzeń. W raporcie przedstawiany jest opis stanu bieżącego systemu i zabezpieczeń wraz z propozycją bezpiecznych rozwiązań, jakie są zalecane do wdrożenia w celu poprawy sytuacji. Raport najczęściej jest omawiany wraz z klientem podczas spotkania, w trakcie którego może on zadać specjalistom dodatkowe pytania lub ustalić dalszy plan działania.

Audyt IT daje możliwość zoptymalizowania procesów i działania systemu firmy. To także uzyskanie potwierdzenia, że przedsiębiorstwo i wszystkie jego kluczowe zasoby są bezpieczne. Weryfikacja i poprawa zabezpieczeń to również zabezpieczenie przed narażeniem się na kary w związku z niedopilnowaniem procedur bezpieczeństwa i wyciekiem danych. Dynamika świata oraz pojawiających się w nim zagrożeń sprawia, że zalecane jest regularne wykonywanie audytu w firmie – zwłaszcza audytu bezpieczeństwa. Wykonywanie go raz w roku umożliwia trzymanie ręki na pulsie oraz bieżącą weryfikację stosowanych zabezpieczeń.

Jeśli zainteresował Cię ten temat i masz pytania lub po prostu chcesz dowiedzieć się więcej – możesz umówić się na bezpłatną konsultację.